SynoLocker 勒索軟體入侵 Synology NAS 裝置

NAS 成為不少人當作小型雲端儲存的選擇,其中 Synology 便是其中一款受歡迎品牌。但在上周末有不少用戶在 Synology 官方論壇上回報其 NAS 裝置被駭入,並於起動時出現「SynoLocker 自動解密服務」,並指「在此 NSA 中的所有重要檔案均已被強大的加密技術進行加密」。相信是一宗大規模的綁架案。

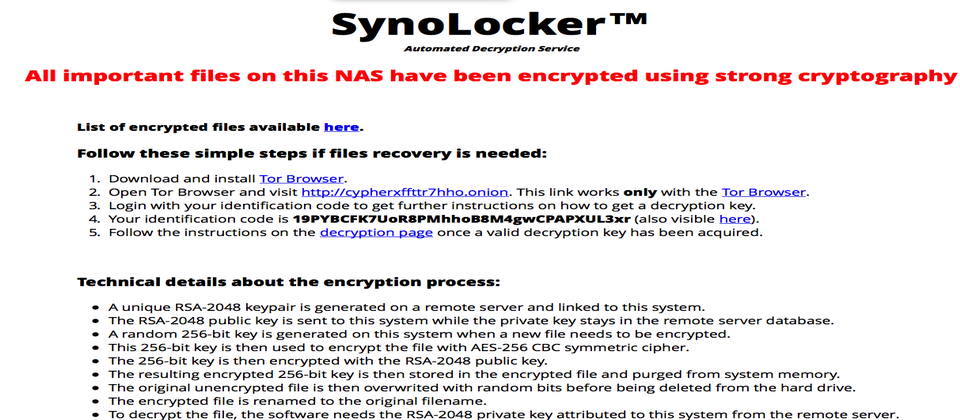

據用戶在官方論壇上回報稱,他們被要求繳交 0.6 Bitcoins (約為 $2,700 港元) 以換取其「鎖匙」,若然用戶拒絕繳費,其資料將永遠遺失。有其他用戶在論壇上指,亦不是無辦法避免失去自己的重要檔案,因為此惡意程式將在用戶啟動電腦後才開始檔案加密程序,所以用戶可爭取時間,在重要的檔案被加密前備份。

至現時為止,SynoLocker 的感染方式仍為未知,而據受害用戶稱,Synology 官方支撐人員對選擇不重新安裝其基於 Linux 的 DiskStation 管理員的回應感到相當的興趣。

據其他用戶稱,用戶可以暫時關閉 port 5000,5001,5022,5023,21,22,23 與其他未使用的接口。為保個人資料安全,筆者亦先建議為 NAS 用戶的先將 NAS 暫時離線,減低受感染的風險。因為若然缺乏有效的鎖匙,用戶的資料將全失。

當SynoLocker勒索軟體入侵Synology NAS硬碟後,會在主要網路服務頁面出現勒索訊息,使用者必須按照步驟支付贖金後,方可將NAS硬碟內檔案進行解密

過去像是另一款勒索軟體CryptoLocker的感染途徑,主要透過典型社交工程來散播惡意程式,像是釣魚信件、聊天工具或惡意網站等。不過新出現的SynoLocker,目前尚不清楚是透過哪一感染途徑取得Synology NAS網路硬碟伺服器控制權。

目前受到勒索軟體SynoLocker入侵的Synology NAS硬碟用戶,僅能被動針對尚未被加密過的重要硬碟檔案先行移轉備份,避免損害持續擴大,或是尋求Synology提供技術協助。

Synology 的官方回應:

我們已確定勒索軟體 “SynoLocker” 會攻擊安裝某些舊版本 DSM 的 Synology NAS 伺服器。

我們正盡全力在調查此事件並研擬可行的解決方法。根據目前觀察,這個惡意軟體是透過舊版本 DSM 的安全性漏洞(DSM 4.3-3810 或更舊的版本)影響 Synology NAS 伺服器,此安全性漏洞已於 2013 年 12 月被修復。截至目前為止,我們尚未發現 DSM 5.0 有此安全性漏洞。

......

針對尚未遇到上述情況的用戶,我們強烈建議您下載並安裝 DSM 5.0 或是以下任一版本:

● DSM 4.3 的用戶,請安裝 DSM 4.3-3827 或更新的版本

● DSM 4.1 或 DSM 4.2 的用戶,請安裝 DSM 4.2-3243 或更新的版本

● DSM 4.0 的用戶,請安裝 DSM 4.0-2259 或更新的版本

......

如果用戶發現任何異常行為或是認為 Synology NAS 已經遭受攻擊,請與我們聯絡:security@synology.com。