A-A+

網站遭到了利用xmlrpc.php進行暴力破解的攻擊

最近發現網站伺服器cpu都是 100%,重新開機後不久還是一樣100%滿載,仔細看了一下,發現是 MySQL 資料庫崩潰,查看一下到底哪裡出了問題。發現攻擊者利用xmlrpc.php提供的接口嘗試猜解用戶的密碼,做頻繁的嘗試。

XML-RPC 這個功能在預設的情況下就是啟用的,而XML-RPC有什麼作用呢? XML-RPC是一種遠端程序呼叫的分佈式計算協議,並使用HTTP協議作為傳送機制。 (pingbacks and trackbacks)

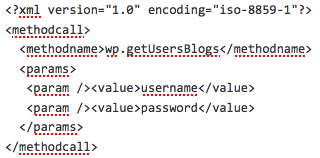

估計攻擊的方式直接POST以下數據到xmlrpc.php

解決 xmlrpc.php 攻擊:

第一種方法是透過 .htaccess 檔案重寫規則,把 xmlrpc.php 的用戶導向其他地方

![]()

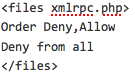

第二種方法是透過 .htaccess 檔案直接拒絕所有的存取

第三種方法是刪除xmlrpc.php文件(不建議),或在當前主題目錄中的functions.php文件中添加

![]()